Post-Quantum-Kryptographie Quantencomputer: Warum Abwarten bei Sicherheit keine Option ist

Anbieter zum Thema

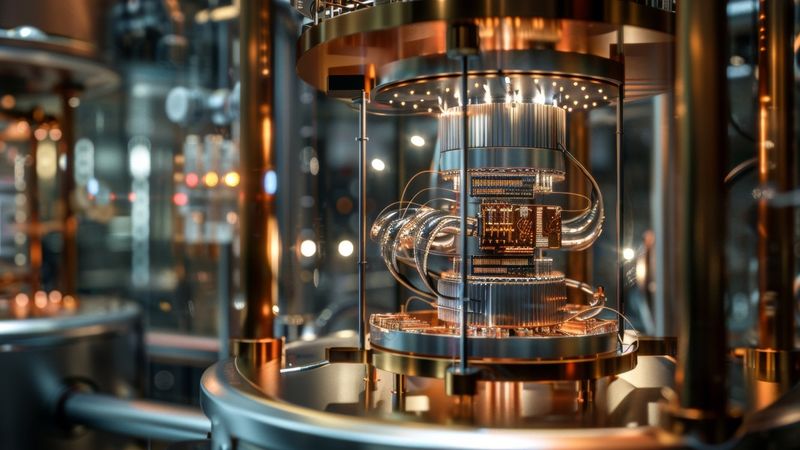

Unternehmen stehen vor einer neuen Gefahrenklasse: Quantencomputer werden in der Lage sein, heutige Verschlüsselungsverfahren zu brechen – insbesondere asymmetrische Algorithmen wie RSA oder ECC. Angreifer speichern sensible Daten mit dem Ziel, sie zukünftig mithilfe von Quantencomputern zu entschlüsseln.

Darum Geht's

Bedrohung durch Quantencomputer: Unternehmen sind durch Quantencomputer, die zukünftige Verschlüsselungsverfahren brechen können, gefährdet. Diese Bedrohung wird durch das Konzept "Store Now, Decrypt Later" realisiert.

Post-Quantum-Kryptographie (PQC): Der Umstieg auf PQC ist essenziell, da diese Algorithmen auch Quantenrechnern widerstehen. Eine frühzeitige Migration und Herstellung der Krypto-Agilität sind passende Strategien.

Strategischer Ansatz: Ein strukturiertes und mehrstufiges Vorgehen, von Bewusstseinsprogrammen über Krypto-Inventuren bis zu Pilotprojekten, ist notwendig, um langfristig die Sicherheit und das Vertrauen in Unternehmen zu gewährleisten.

Melden Sie sich an oder registrieren Sie sich und lesen Sie weiter

Um diesen Artikel vollständig lesen zu können, müssen Sie registriert sein. Die kostenlose Registrierung bietet Ihnen Zugang zu exklusiven Fachinformationen.

Sie haben bereits ein Konto? Hier einloggen

:quality(80)/p7i.vogel.de/wcms/85/93/8593fb6e0ec4f0978a9d08b897592579/industrie-204-0-kamonwan-adobestock-939092632-mitki-1197x673v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/65/c6/65c63421ba9042f40a1a84427747b6c4/adobestock-1730333646-iamadhithia-roa-return-on-agent-969x545v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/dd/6addceb7040a0fc8eefde58687fe52aa/data-20analytics-aidesign-adobestock-641301729-mitki-1197x673v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/45/a6/45a6c46afbbe1b0b1b254f003d63b8da/social-20engineering-beebright-adobestock-126204877-neuv1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/c9/e8c9711d8bf9b10b3627a09df683277e/rechenzentrum-nurionstudio-adobestock-990833600-mitki-1056x594v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/81/2b81c68de973fe84a285fa980c4fac38/netapp-ef-50-2270x1275v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/1f/5d1f91e49fa27211c3427fc38e129502/ifs-ifs-ai-logistics-1050x591v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/8a/e88aa376c0fccc101967b55605dcccc6/ki-20scecurity-werckmeister-adobestock-856209725-mitki-996x560v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/eb/29eb4c9076f5e31b20cc698b6629cd49/fortinet-20os-grafik-16-9-1559x876v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/01/e501d6f2fc1c0abd47da9eb643af7075/schwarz-20digits-crowd-20strike-partnerschaft-16-9-1769x996v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4f/f6/4ff6a81d19c291ccb8aa74bd07c60de2/adobestock-186762380-tostphoto-die-pm-ist-tot-es-lebe-aeo-592x333v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7e/42/7e42c11ab9d4b23c668b5af3436d76ab/onlyoffice-201-1556x876v1.png)

:quality(80)/p7i.vogel.de/wcms/9c/eb/9ceb03e64fc021162fe8d6795c590305/ki-imaginethatstudios-adobestock-855455220-mitki-1197x673v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/e5/6ae58781b7fef346df14ad8780634d2a/adobestock-1887518112-andrey-popov-frauen-empowerment-937x527v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/56/64568ea91127dd62878ac9e611ce2b28/g-20data-20andreas-20l-c3-bcning-cybersicherheit-20in-20zahlen-16-9-1200x675v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d5/67/d56702345eb3fed311a76f9679e44d6d/quantencomputer-paolo-adobestock-754407110-mitki-1067x600v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/80/ba/80ba49d99f980873fbea9fbf1e7b432a/adobestock-1094323239-endri-post-quantum-kryptografie-pqc-996x560v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/16/4c16eb20eb695e5f23757e09fcd603ed/quantenc--20www-freund-foto-de-adobestock-652196310-mitki-1067x600v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/b6/feb618dcd9a420558c33b63cd8d0d3d6/eu-atmospheric-20stock-adobestock-1120624805-neu-1197x673v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/f8/1ff88597330ed8a31a3c04a9c05e161d/ceyoniq-istock-1327600208-3-2-1200x675v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/03/0903ce87036011b833ac01227be46f45/robotik-anastasiia-adobestock-831949885-mitki-1067x600v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bc/91/bc9141b985b19a0664b7770d5f63587c/adobestock-1425063409-mutshino-artwork-digital-health-996x560v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/9b/319b8fe5d2c59cc300886409a20250d3/deutsche-20telekom-ti-connect-16-9-1149x646v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d4/68/d46829993cb41bbafedd7bda7419754f/digital-20health-sansert-adobestock-1525412792-neu-1188x668v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/dd/01dd47904948c7e4bde7592a5975591a/deutscher-nachhaltigkeitspreis-preisstatuette-fotocredit-frank-fendler-1000x563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/18/57/1857a82b6e8a7046aaf37a4049d6647e/uhv-leitstelle-foto-20state-20grid-20corp-16-9-1200x675v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/82/c2822da028bb7639022b0c4e9cc68a04/osapiens-omnibus-teaser-1116x627v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9a/59/9a59f9ffabe7c603729033611a18f232/nachhaltigkeit-supatman-adobestock-896256258-neu-1200x675v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/77/0177df0b26d49b9f660a7cc02709f1a4/adobestock-1739868363-khfd-digitale-souveraenitaet-969x545v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/98/39/98392ce450241eaf288c55d9e5ea2309/adobestock-1832958607-andrey-datenbroker-1000x562v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/27/66276a182029e/dvelop-logo-grey.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/5f/ca/5fca223f78cb5/xsuite-logo-rgb.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/p7i.vogel.de/wcms/4c/16/4c16eb20eb695e5f23757e09fcd603ed/quantenc--20www-freund-foto-de-adobestock-652196310-mitki-1067x600v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/32/aa32183849c34aa96a4d4eb17b8e00e6/fraunhofer-aisec-automotive-security-16-9-1200x674v1.jpeg)